CS对于Windows的后渗透会非常方便,所以这里就简单讲一下,Linux的思路

CS部署应该都会吧

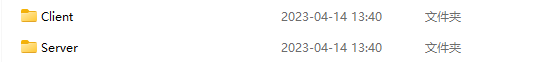

1.首先得有两个文件夹,别下载错了

2.想必四级都过了,client是客户端,server是服务端,server尽量部署在kali上

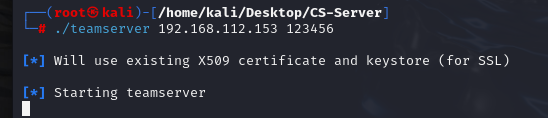

先使用root,然后照我这样输入,IP地址换成你自己的,123456是我设置的密码,可以自定义,然后回车等待就好,剩下的就是在客户端操作了(我才发现我在root根目录,这个运行得去teamserver文件夹中啊,懒得重新截图了)

3.

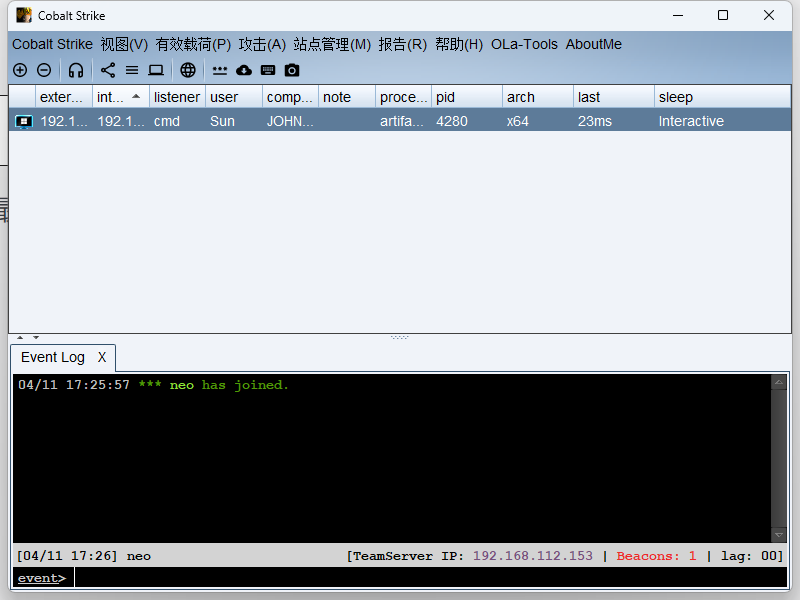

上图是开之后的样子,不一样那就是g了,可以参考这个:180.101.50.188:80

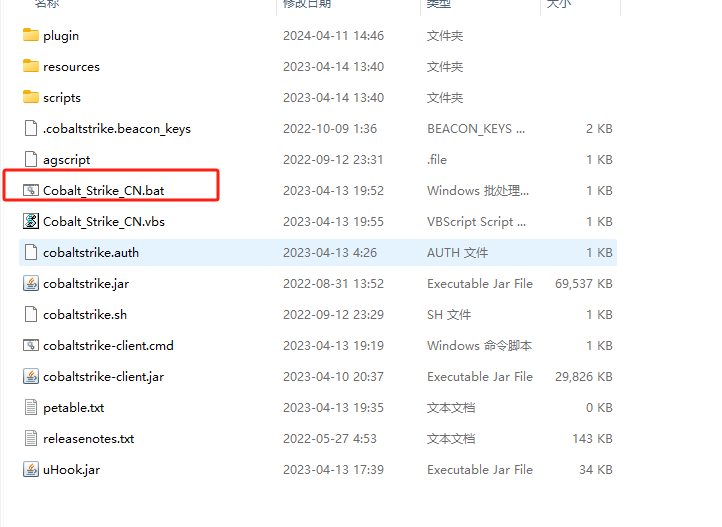

接下来打开客户端

我这个是汉化版的,如果不是汉化版的,可以去网上下载一个,双击打开这个文件

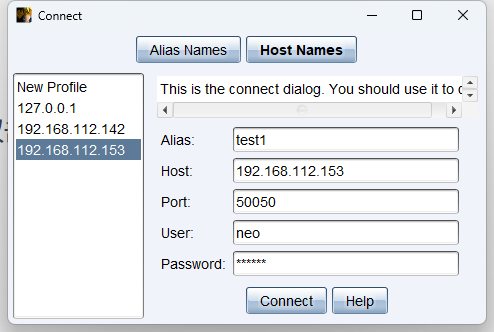

host换成kali的IP地址,password就是我们最开始在kali中设置的(ip不挡了,虚拟机也没啥见不得人的)user随便填,然后点击Connect即可

4.简单讲一下Windows如何开始,先设置一个监听,再弄一个payload过去,然后连接

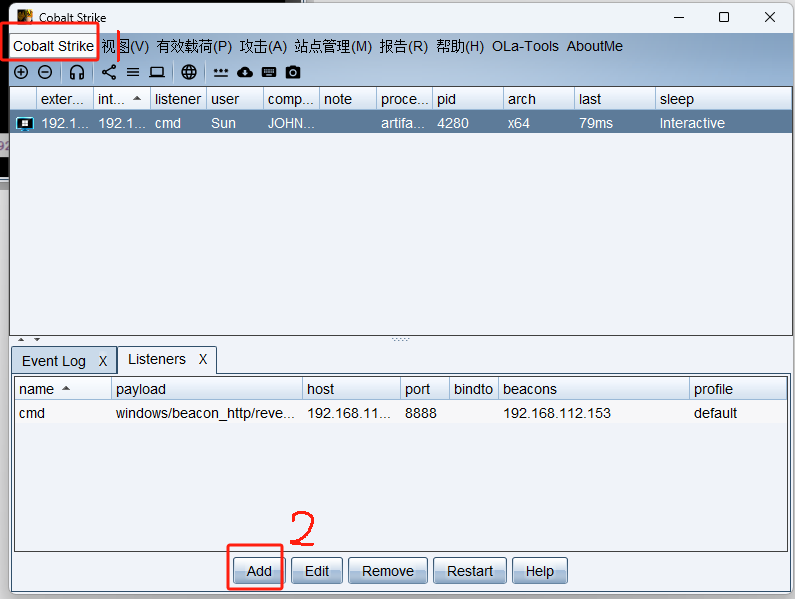

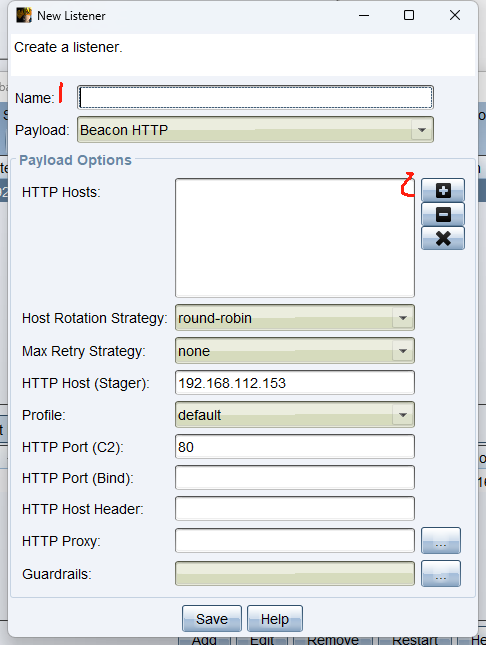

新建一个监听,

name可以随便输入一个,然后HTTP host里面添加你kali的IP地址,然后保存就行了,其他的先不搞,后面教,弄好之后就设置好监听了

5.

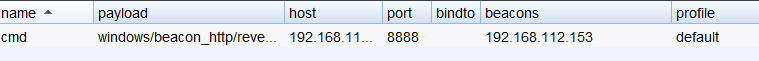

设置好之后kali那边会有提示,设置了什么监听

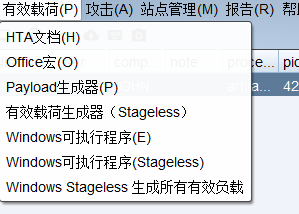

6.弄一个payload

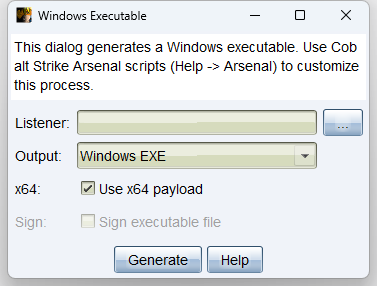

点击Windows可执行程序EXE

Listener选择我们刚刚设置好的监听模块,然后选择路径保存,然后将保存的文件传到被攻击的服务器中

你要是问我如何传输,那就先去学服务再来学CS,哈哈哈哈哈哈开玩笑哈

传输基本上是通过antsword()蚁剑,或者是通过远程下载,运行之后就可以得到靶机控制权

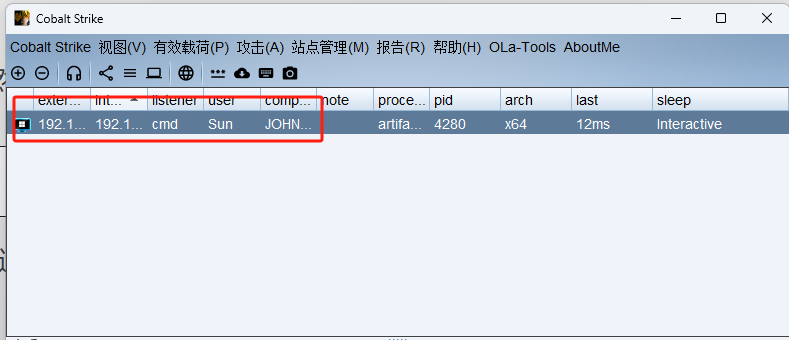

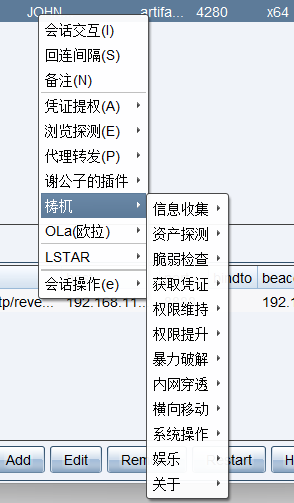

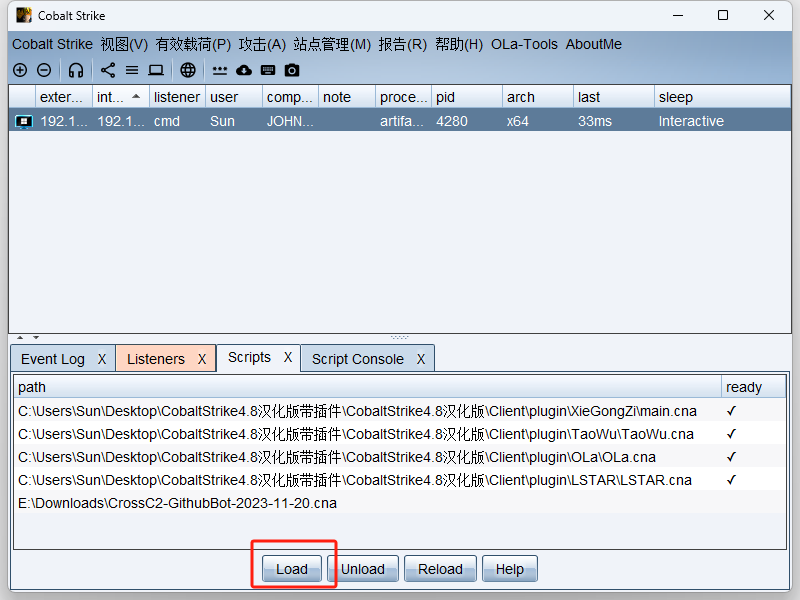

比如我这台,上线之后,使用模块进行渗透就行了,可以对整个域进行扫描,模块插件如何添加?

这个就是插件,添加很简单

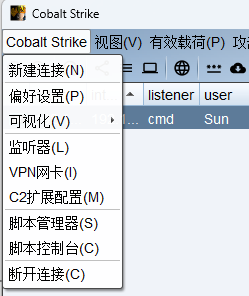

点击脚本管理器

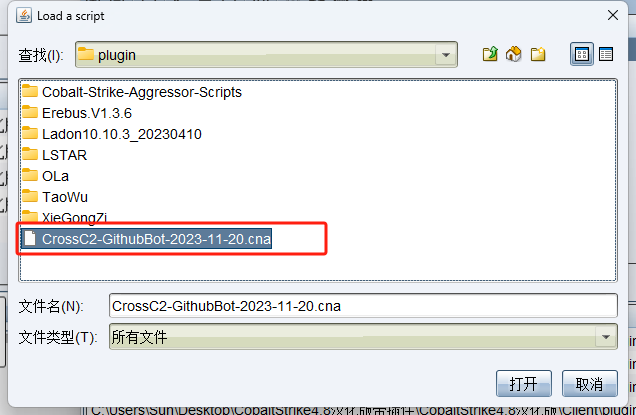

点击load 添加本地脚本

这种cna后缀的就是了,点击打开后,脚本控制器下面会提示安装成功,然后选中服务器右键就可以使用了,非常好用,之后的就是收集域信息弄密码,找资产了

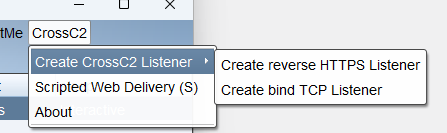

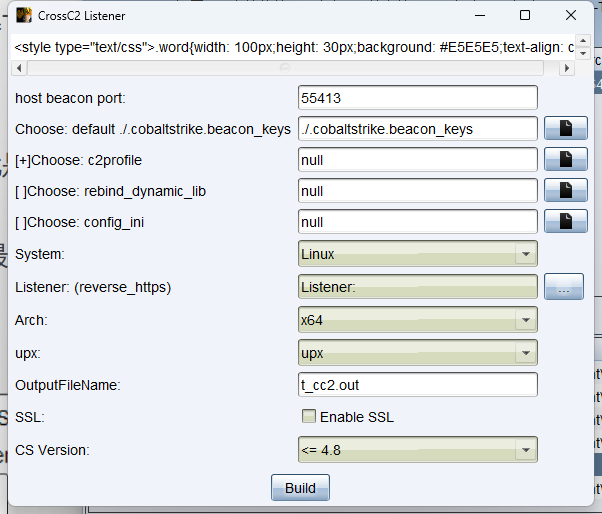

如何对Linux上线?这个也需要一个插件,没错就是'CrossC2'这个可以去网上自行下载,后缀是cna的,别下错了

用上面的方法安装脚本即可,安装完会在软件最上面出现

选择HTTPS

没啥需要改的,Listener改成你监听的模块,然后build创建,就会生成一个文件,传到Linux中运行就好了,不演示了,自行娱乐就好,

Comments NOTHING